L’anomaly detection OT sta diventando un indicatore di maturità industriale. Nel farmaceutico, la cybersecurity non si misura solo in “protezione”, ma in continuità operativa, qualità e capacità di controllo del processo. Quando una linea si ferma, gli impatti si riflettono sui lotti in produzione, sulla pianificazione e sulla compliance. Il caso di Fidia Farmaceutici mostra come una strategia centrata sulla corretta gestione dell’infrastruttura, possa alzare la soglia di sicurezza anche laddove nello stabilimento possono essere presenti asset basati su tecnologie legacy, senza interventi invasivi sui sistemi di controllo delle macchine. Nell’approccio adottato con il supporto di ServiTecno e Claroty, la rilevazione delle anomalie è un elemento centrale, inserito in un modello più ampio di visibilità, monitoring & governance, inventario e valutazione del rischio in ambito OT.

Dal perimetro alla resilienza: perché la sicurezza OT è cambiata

Per anni la separazione tra impianto e sistemi IT ha ridotto, pur senza azzerarla, l’esposizione agli attacchi informatici. Oggi convergenza delle modalità di gestione delle infrastrutture IT e OT, digitalizzazione e accesso remoto rendono più poroso quel confine. La superficie di attacco cresce, mentre i vincoli dell’OT restano. I cicli di vita sono lunghi e le finestre concesse per i necessari fermi-impianto sono strette. Per questo la difesa non può basarsi solo su patch e aggiornamenti, anche per oggettivi problemi di compliance. Serve un modello capace di intercettare eventuali problemi prima che diventino incidenti e, allo stesso tempo, di costruire evidenze consistenti e perciò utili alla governance.

Il punto di partenza in Fidia Farmaceutici: eterogeneità, legacy e vincoli regolatori

Nel perimetro produttivo di Fidia, come in moltissime altre realtà farmaceutiche, convivono sistemi di controllo, componenti di automazione e applicazioni stratificate nel tempo. Alcuni elementi non supportano aggiornamenti frequenti, perché un cambiamento di configurazione può richiedere test e verifiche per assicurare il mantenimento dello stato di Compliance. L’eterogeneità rende poi difficile considerare affidabile una fotografia “statica” dello stato degli asset: ciò che non è connesso oggi può diventarlo domani. Un asset poco visibile diviene, quindi, un rischio che cresce nel tempo. Da qui l’esigenza di ridurre rischio e incertezza, preservando la stabilità del processo e intervenendo prima sul contesto del network in cui convivono piattaforme OT e dispositivi di Automazione che sui singoli sistemi.

Di fronte a tale complessità, l’opzione di un revamping massivo dei sistemi di controllo è difficilmente percorribile, e vanno create le condizioni per poterla pianificare nel tempo, in modo controllato e compatibile con le esigenze di uno stabilimento produttivo. Una scelta – spiega Gilberto Rossi, Corporate OT & Industrial Process Automation Manager di Fidia Farmaceutici – dovuta a diversi fattori: “In primo luogo, gli elevati rischi operativi legati alle potenziali criticità delle attività di revamping, ma anche l’impatto dei fermi macchina, non sempre controllabile in termini di tempistiche, e infine l’effetto delle attività necessarie al mantenimento dello stato di Compliance, richieste dalle normative di settore. Tutti questi elementi avrebbero reso complessa la gestione di un progetto efficace nel breve periodo”.

La scelta strategica: un approccio top-down con ServiTecno e Claroty

Il percorso di Fidia ha privilegiato una logica top-down. Prima la segregazione dei domini, poi la costruzione di un livello di controllo continuo capace di generare evidenze e supportare decisioni. L’obiettivo del lavoro svolto con ServiTecno e Claroty è stato creare una governance stabile: sapere quali asset sono presenti, quali comunicazioni avvengono, quali cambiamenti si verificano e come reagire quando emerge un’anomalia.

In un contesto regolato come quello farmaceutico questa impostazione riduce la dipendenza da attività manuali e rende la sicurezza gestibile in modalità coerente con i requisiti specifici, permettendo la combinazione di detection e governance in un perimetro OT che evolve nel tempo, ma in compliance.

In questo quadro, la segmentazione non è solo isolamento. È un modo per limitare la propagazione di eventi indesiderati e rendere controllabili gli eventi all’interno del perimetro dell’Infrastruttura OT. Definire zone, interazioni autorizzate e punti di interconnessione aiuta a governare accessi, manutenzioni e integrazioni, riducendo il rischio che un’attività legittima diventi un vettore di esposizione. In pratica, si crea l’ossatura su cui appoggiare controlli e monitoraggio continuo.

In questo contesto si inserisce l’anomaly detection: negli ambienti OT, infatti, le comunicazioni sono in larga parte deterministiche e ripetitive. Una linea esegue unit di lavorazione, cicli, comandi e scambi dati con regolarità. Questo consente di costruire una baseline credibile e riconoscere quando qualcosa cambia. Un’anomalia può derivare da un errore di configurazione, da un dispositivo introdotto al di fuori della gestione controllata, da una manutenzione non tracciata o da una minaccia. L’anomaly detection OT non sostituisce l’hardening, ma lo integra quando non si può intervenire sugli asset e quando conta ridurre i tempi tra evento e comprensione. Nel caso Fidia, inoltre, la detection si inserisce in un impianto di controllo più ampio, dove la visibilità serve anche a mantenere aggiornati inventario degli asset e indici di vulnerabilità.

Monitoraggio passivo e Deep Packet Inspection: visibilità senza impatto sugli asset

Il monitoraggio passivo consente di osservare l’ambiente senza interferire con il processo: il traffico di rete viene analizzato in modo passivo nei punti di interconnessione, evitando di introdurre agenti nei sistemi di controllo. La Deep Packet Inspection interpreta i protocolli industriali e distingue comandi, letture e operazioni che, in un semplice log di rete, apparirebbero indistinte. In ambito OT, sapere che due indirizzi parlano non basta. Serve capire se l’interazione è coerente con il funzionamento atteso e se si inserisce nei flussi consentiti dalla segmentazione.

Costruire una baseline significa identificare “normalità” su frequenze, sequenze e relazioni tra asset. Quando uno schema cambia, l’alert acquista significato perché si appoggia su un contesto osservato nel tempo. Negli ambienti industriali questa logica aiuta a riconoscere attività laterali e deviazioni che precedono incidenti più evidenti, riducendo il tempo necessario per capire “cosa sta succedendo”. Il machine learning può migliorare la lettura dei pattern, ma è l’allineamento con turni, fasi operative e finestre di manutenzione a rendere gli alert realmente utili e a contenere i falsi positivi.

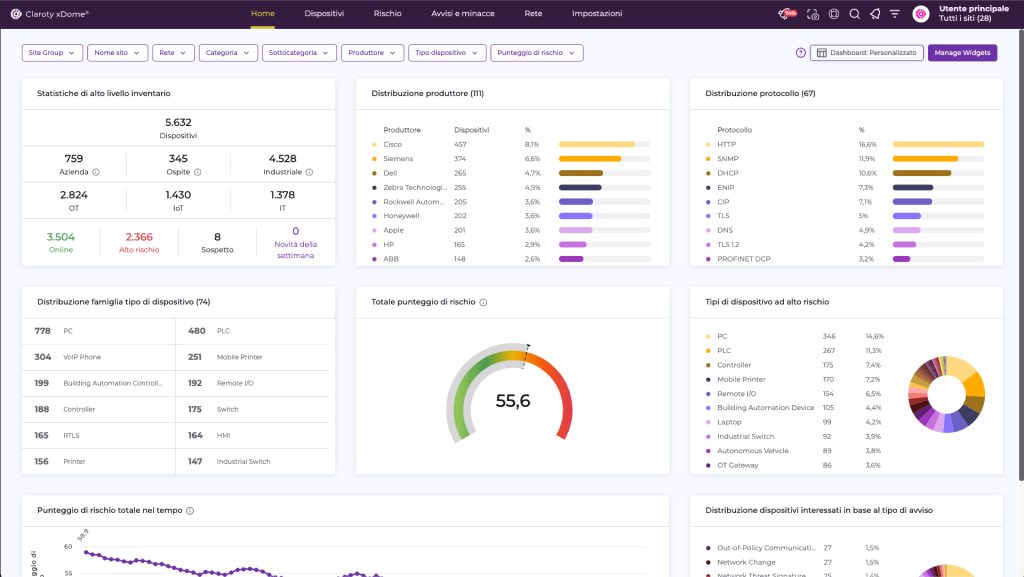

In questo contesto, Claroty xDome svolge un ruolo chiave. Si tratta di una piattaforma unificata e modulare progettata per proteggere ambienti OT, IoT, IoMT e BMS. La soluzione combina Deep Packet Inspection e modelli di machine learning per identificare pattern anomali con elevata precisione, riducendo i falsi positivi e garantendo una visibilità granulare su oltre 500 protocolli industriali, inclusi quelli legacy.

Claroty xDome abilita l’inventario e la classificazione automatica degli asset in tempo reale, aggiornando costantemente l’indice di vulnerabilità e fornendo una visione dinamica dell’esposizione al rischio. Supporta, inoltre, segmentazione di rete, gestione delle vulnerabilità e integrazione con le infrastrutture di sicurezza esistenti, in una logica di sicurezza coordinata. Il modulo Secure Access consente, infine, la gestione controllata degli accessi remoti secondo principi Zero Trust, garantendo tracciabilità e auditability delle attività.

“La piattaforma Claroty ha consentito l’aggiornamento continuo e automatico del system inventory e della risk analysis, grazie al costante aggiornamento dell’indice di vulnerabilità dei dispositivi di campo, fornendo reportistica in tempo reale su asset e modifiche introdotte. Questo ha portato a benefici tangibili, come un significativo aumento del controllo e una riduzione delle risorse dedicate al monitoraggio”, ha spiegato Gilberto Rossi.

Dall’allert alla governance: inventario, rischio e change management

Un controllo continuo consente di mantenere un inventario aggiornato in modo dinamico. In ambito OT l’inventario non è un esercizio periodico, ma un prerequisito per valutare rischio e priorità. La visibilità di rete aiuta a individuare nuovi asset e variazioni di comunicazione. La tracciabilità degli eventi sostiene poi la gestione del cambiamento. Si può capire quando una modifica è coerente con un intervento pianificato e quando indica una deviazione non governata. In questa prospettiva l’anomaly detection non è “l’unico scopo”, ma una funzione che alimenta un sistema più ampio di monitoring & governance.

Nel Pharma la capacità di produrre evidenze consistenti pesa quanto la capacità di prevenire. Tracciabilità delle configurazioni, visibilità dei flussi e gestione delle anomalie riducono il tempo necessario per ricostruire eventi e decisioni: questo rende più solidi i controlli e più rapida la risposta a richieste interne ed esterne.

È proprio questa base di visibilità e tracciabilità che consente di trasformare un alert in una decisione contestualizzata. In ambito OT questo significa valutarne l’impatto sul processo, sulle finestre di manutenzione e sulla produttività, adottando contromisure proporzionate ed evitando reazioni impulsive. La correlazione tra eventi interni ed esterno dell’infrastruttura OT – come accessi remoti o interventi dei fornitori – accelera la diagnosi, migliora la collaborazione tra funzioni e consente di distinguere più rapidamente un’attività legittima da una anomalia del flusso.

Proteggere il brownfield senza fermare la fabbrica

Nel caso di Fidia la priorità non era aggiornare tutto e subito, ma ridurre considerevolmente il rischio senza creare un impatto non gestibile sull’operatività. Segmentazione, visibilità di rete e baseline comportamentale hanno creato un livello di controllo continuo adatto a un ambiente regolato e caratterizzato da asset legacy. In questo modello, l’anomaly detection OT resta centrale, ma come parte di una capacità più ampia di governance: intercetta deviazioni, accelera diagnosi e supporta decisioni, preservando continuità e qualità di processo.

Come sottolinea Fabrizio Alviti, Sales Director Mediterranean Region di Claroty: “Nel settore farmaceutico la cybersecurity OT deve convivere con impianti complessi, cicli di vita lunghi e requisiti regolatori stringenti. L’anomaly detection è un elemento fondamentale, ma acquista reale valore solo quando è inserita in un modello più ampio di visibilità, inventario dinamico e valutazione continua del rischio. L’obiettivo non è intervenire in modo invasivo sugli asset, bensì costruire un livello di controllo che supporti produzione, qualità e compliance, riducendo i tempi di diagnosi e aumentando la resilienza complessiva”.